DNS-Root-Server

Ein DNS- Stammserver ist ein DNS-Server , der auf Fragen zu Top-Level-Domain- Namen ( TLDs ) reagiert und diese an den entsprechenden Top-Level-DNS-Server umleitet. Obwohl es möglicherweise andere DNS-Hierarchien ( Domain Name System ) mit alternativen Root-Servern gibt , wird "DNS-Root-Server" im Allgemeinen verwendet, um auf einen der dreizehn Root-Server des Domain Name System des Internets zu verweisen, die unter der Autorität von ICANN verwaltet werden .

Im Domain Name System ist der Punkt ein Domaintrennzeichen. Konventionell wird ein vollständig qualifizierter Domänenname mit einem Punkt abgeschlossen. Dies bedeutet, dass auf ihn eine leere Zeichenfolge folgt, die die Stammdomäne darstellt. In der Erweiterung stellen wir die Stammdomäne auch durch einen Punkt dar.

Top-Level-Domains (z. B. .com , .org und .fr ) sind Subdomains der Root-Domain.

DNS-Abfragen für Root-Server

Ein DNS- Server adressiert einen Stammserver in zwei Fällen:

- beim Start, um die aktualisierte Liste der Root-Server zu erhalten.

- wenn die Liste der Nameserver für eine Top-Level-Domain ermittelt werden muss.

Die Informationen werden dann für einen langen Zeitraum auf dem DNS-Server zwischengespeichert: 6 Tage für die Liste der Stammserver, 2 Tage für die Informationen der Server der Top-Level-Domains ( TLD ). Da diese Informationen nicht sehr unterschiedlich sind, sind die Anforderungen an die Stammserver relativ gering.

Stammserver sind nicht rekursiv, dh sie liefern nur autorisierende Antworten, leiten keine Anforderungen an einen anderen Server weiter und verwenden keinen Cache. Sie können daher nicht direkt vom Resolver eines Endkunden verwendet werden.

Eine Studie aus dem Jahr 2003 zeigt, dass nur 2% der Anfragen an diese Server legitim waren. Schlechtes oder kein Caching verursacht 75% der Anfragen. 12,5% beziehen sich auf Anfragen nach unbekannten Top-Level-Domains, 7% darauf, dass IP- Adressen als Domain-Namen usw. behandelt werden. Einige falsch konfigurierte Desktops versuchen sogar, Stammserverdatensätze zu aktualisieren oder eine Rekursion anzufordern, was auf einen Konfigurationsfehler zurückzuführen ist. Die beobachteten Probleme und die Lösungen zu ihrer Behebung sind in RFC 4697 beschrieben.

Im Jahr 2007 gingen täglich rund zehn Milliarden Anfragen an Root-Server ein.

Root-Server sind auch für die Top-Level- Domain .arpa maßgeblich . Die Zone inaddr.arpa, die für die umgekehrte Auflösung von IPv4- Adressen verwendet wird , wurde von Root-Servern bis verwaltetFebruar 2011. Es steht nun unter der technischen Leitung der regionalen Internetregister .

DNS-Root-Server

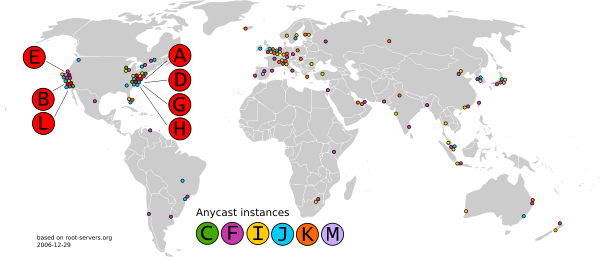

Entgegen der landläufigen Meinung gibt es heute nicht physisch länger und nur dreizehn DNS - Root - Server , sondern dreizehn „Server - Identitäten“ , deren Namen von der Form Brief .root-servers.net wo Brief jedoch ein Brief zwischen einem und M. ist, Diese "Identitäten" (oder Servernamen (in) ), denen jeweils eine einzelne Adress- IP zugewiesen ist, werden üblicherweise als "Stammserver" bezeichnet.

Zwölf Organisationen kontrollieren diese Server, zwei sind europäische (RIPE NCC und Autonomica, eine Abteilung von Netnod), eine japanische (WIDE), die andere amerikanische. Neun dieser Server sind keine einfachen Computer, sondern entsprechen mehreren Installationen, die an verschiedenen geografischen Standorten verteilt sind. Bis zum 19. Juli 2019 gibt es mehr als 997 Standorte in 53 Ländern, auf denen ein DNS-Stammserver gehostet wird. Im Jahr 2007 gab es 130 Standorte. .

Die Server wurden unter demselben Domänennamen gruppiert, um einen Mechanismus zur Vermeidung von Wiederholungsnamen im DNS- Protokoll auszunutzen .

| Brief | IPv4- Adresse | IPv6- Adresse | Autonomes System | Früherer Name | Gesellschaft | Ort | Websites (global / lokal) |

Software |

|---|---|---|---|---|---|---|---|---|

| BEIM | 198.41.0.4 | 2001: 503: ba3e :: 2: 30 | AS19836 | ns.internic.net | VeriSign | Verkehr von Anycast verteilt | 6 (6/0) |

BINDEN |

| B. | 199.9.14.201 | 2001: 500: 200 :: b | AS394353 | ns1.isi.edu | Universität von Südkalifornien | Marina Del Rey, Kalifornien, Vereinigte Staaten | 1 (1/0) |

BINDEN |

| VS | 192.33.4.12 | 2001: 500: 2 :: c | AS2149 | c.psi.net | Cogent Communications | Verkehr von Anycast verteilt | 6 (6/0) |

BINDEN |

| D. | 199.7.91.13 | 2001: 500: 2d :: d | AS10886 | terp.umd.edu | Universität von Maryland | College Park, Maryland, Vereinigte Staaten | 1 (1/0) |

BINDEN |

| E. | 192.203.230.10 | 2001: 500: a8 :: e | AS21556 | ns.nasa.gov | NASA | Mountain View, Kalifornien, Vereinigte Staaten | 1 (1/0) |

BINDEN |

| F. | 192.5.5.241 | 2001: 500: 2f :: f | AS3557 | ns.isc.org | Internet Systems Consortium | Verkehr von Anycast verteilt | 49 (2/47) |

BINDEN |

| G | 192.112.36.4 | 2001: 500: 12 :: d0d | AS5927 | ns.nic.ddn.mil | Agentur für Verteidigungsinformationssysteme | Verkehr von Anycast verteilt | 6 (6/0) |

BINDEN |

| H. | 198.97.190.53 | 2001: 500: 1 :: 53 | AS1508 | aos.arl.army.mil | Forschungslabor der US-Armee (en) | Aberdeen, Maryland, Vereinigte Staaten | 1 (1/0) |

NSD |

| ich | 192.36.148.17 | 2001: 7fe :: 53 | AS29216 | nic.nordu.net | Autonomica ( Netnod (en) ) | Verkehr von Anycast verteilt | 68 | BINDEN |

| J. | 192.58.128.30 | 2001: 503: c27 :: 2: 30 | AS26415 | VeriSign | Verkehr von Anycast verteilt | 70 (63/7) |

BINDEN | |

| K. | 193.0.14.129 | 2001: 7fd :: 1 | AS25152 | RIPE NCC | Verkehr von Anycast verteilt | 18 (5/13) |

BIND , NSD | |

| L. | 199.7.83.42 | 2001: 500: 3 :: 42 | AS20144 | ICANN | Verkehr von Anycast verteilt | 38 (37/1) |

NSD | |

| M. | 202.12.27.33 | 2001: dc3 :: 35 | AS7500 | WIDE-Projekt (en) | Verkehr von Anycast verteilt | 6 (5/1) |

BINDEN |

Begrenzung der Anzahl der Server

Der RFC 1035 erfordert, dass das DNS für Anforderungen und Antworten im Benutzerdatagrammprotokoll (UDP) 512 Byte nicht überschreitet. Wenn die Antwort größer ist, sollte TCP verwendet werden. Dies verbraucht mehr Ressourcen und birgt das Risiko, von einer Firewall blockiert zu werden. Dieser große Antwortfall ist in der Praxis selten, aber die Liste der Stammzonennamenserver mit entsprechenden IP- Adressen erreicht diese Grenze. Für eine vollständige Antwort in sind 671 Bytes erforderlichJuli 2010.

Die Server A, C, F, G, I, J, K, L und M sind jetzt dank Anycast geografisch verteilt . Im Allgemeinen wird dann der Server verwendet, der dem Client im Sinne des Netzwerks am nächsten liegt. Infolgedessen befinden sich die meisten physischen Server des Domain Name Systems jetzt außerhalb der USA.

Die Stammserver des Domain Name Systems können auch lokal verwendet werden, beispielsweise in den Netzwerken von Internet Service Providern. Sie sollten mit der von ICANN empfohlenen Stammzonendatei des US-Handelsministeriums synchronisiert werden . Solche Server sind keine alternativen DNS- Server, sondern eine lokale Variation der Root-Server von A bis M.

Die Erweiterung EDNS 0 ( RFC 2671) ermöglicht die Verwendung einer größeren Paketgröße. Die Unterstützung wird sowohl für IPv6 als auch für DNSSEC empfohlen .

Root-Server-Sicherheit

Root-Server spielen eine wichtige Rolle im Domain Name System ( DNS ). Wenn einer oder mehrere von ihnen nicht mehr reagieren, wird die Last auf die verbleibenden Server verteilt. Wenn keiner von ihnen auf Anfragen antworten könnte, würden Domänennamen allmählich unzugänglich, da die Informationen in den Caches abgelaufen sind, d. H. Insgesamt etwa 2% pro Stunde Ausfallzeit.

Die Möglichkeit eines Fehlers, der alle Server betreffen würde, ist durch die Vielfalt der verwendeten Softwareversionen begrenzt: BINDv8, BINDv9 und NSD. Die Hardware, auf der die Server arbeiten, ist vielfältig.

Das Risiko von Denial-of-Service-Angriffen wird durch die Anzahl der Anycast-Server verringert. Die Unicast-Adresse der meisten Server wird nicht veröffentlicht, um gezielte Angriffe zu vermeiden. Es ist nicht ungewöhnlich, dass einer der Server Gegenstand eines Denial-of-Service-Angriffs ist, ohne dass dies die Leistung des gesamten DNS spürbar beeinträchtigt.

Einige groß angelegte Angriffe aufgetreten sind jedoch XXI th Jahrhundert:

2002 Angriff

Das 21. Oktober 2002Der vollständige DNS- Stamm wurde eine Stunde lang einem groß angelegten Angriff ausgesetzt, wobei die dreizehn Server A bis M als Ziel ausgewählt wurden. Während dieses Angriffs wurde bei sieben von dreizehn Servern die Leistung aufgrund eines Flusses von 100.000 bis 200.000 Anforderungen pro Sekunde an jeden der Server verschlechtert. Der Angriff verursachte jedoch keine größeren Störungen im globalen Netzwerk, was die Robustheit des Systems zeigt. Laut dem CEO von Verisign, das zwei Root-Server verwaltet, könnten alle Anfragen von einem einzigen Server bearbeitet worden sein.

Der Angriff wurde mit der DDoS- Methode ( Denial of Service ) durchgeführt. Dank einer sehr großen Maschinenflotte konnten die Hacker eine Anzahl von Anfragen generieren, die zwei- bis dreimal so hoch waren wie die Ladekapazität der dreizehn Zielserver, dh das Vierzigfache des üblichen Anfragenvolumens.

Das Anycast- System wurde nach diesem Angriff eingerichtet, um Angriffe vom Typ DoS zu neutralisieren.

2007 Angriff

Das 6. Februar 2007Die Server F, G, L und M wurden ab 10:00 UTC 24 Stunden lang angegriffen . G und L waren ernsthaft betroffen, während F und M eine ungewöhnliche Anklage meldeten. Die Auswirkungen auf M wurden dank Anycast verringert.

Die Quelle ist ein Botnetz von 5.000 Maschinen, die hauptsächlich in Südkorea ansässig sind und aus den USA stammen .

Angriffe von 2015

30. November 2015 (06.50 Uhr UTC bis 09:30 UTC) und der 1 st Dezember 2015 (05.10 UTC bis 06.10 UTC), die 13 Root - Server haben zwei Angriffe DDoS gewesen, was zu Timeouts auf Root - Server B, C, G und H. Ungefähr 5 Millionen Anforderungen wurden pro Sekunde an Server mit zwei eindeutigen Domänen gesendet, die den Angriff verursachen, eine für jeden Angriff. Laut dem Bericht von root-servers.org waren drei der dreizehn Root-Server langsamer, aber die Auswirkungen auf das gesamte Internet waren begrenzt.

Wurzelzone

Die Stammzonendatei ist öffentlich verfügbar. Es ist recht klein (in der Größenordnung von 2,1MB ) und enthält 1.531 Top-Level - Domain Delegationen , 7295 Nameserver, 4265 A - Datensätze und 3641 AAAA - Einträge ab April 2019.

DNSSEC RRSIG- Signaturen wurden im Juli 2010 zu den Root-Dateien hinzugefügt. Am 11. Oktober 2018 wurde der Root Zone Key Signing Key ( KSK ) von ICANN erfolgreich geändert . Im April 2019 wurden von allen 1.531 vorhandenen Top-Level-Domains 1.388 bei DNSSEC unterzeichnet.

Alternative Hierarchien

Es ist möglich, eine alternative DNS- Hierarchie mit einer Reihe alternativer Stammserver zu erstellen . Ein Server, der es verwenden möchte, muss über die Liste der Stammserver für diese alternative DNS- Hierarchie verfügen .

Diese Hierarchien können andere Domänen der obersten Ebene definieren. Auf diese Domänen können Clients, die diese Server nicht verwenden, nicht zugreifen. Es besteht auch die Möglichkeit, dass eine Domäne der obersten Ebene zwischen alternativen Hierarchien unterschiedlich definiert wird.

Unter diesen alternativen Hierarchien können wir zitieren:

- ORSN (in) ,

- OpenNIC ,

- Unifiedroot,

- AlterNIC (en) , das seine Aktivitäten in eingestellt hat1997,

- eDNS , geschlossen in1998.

Das Internet Architecture Board (IAB) drückte in RFC 2826 die Notwendigkeit aus, eine einzige Hierarchie beizubehalten, um den Zusammenhalt des Internet-Netzwerks aufrechtzuerhalten.

Alternative Peer-to-Peer-Hierarchien

Es wurden auch verschiedene Peer-to-Peer- Netzwerksysteme erstellt, um eine praktikable Alternative zu bieten und gleichzeitig die Infrastrukturkosten zu senken, darunter:

- CoDoNS , entwickelt an der Cornell University

- GNU Name System (GNS), das vom GNUnet- Netzwerk mit der Top-Level-Domain verwendet wird.gnu

- Kadnode , basierend auf dem Kademlia- Protokoll für verteilte Hash-Tabellen

- Namecoin , basierend auf Bitcoin , verwendet die Top-Level-Domain.bit

- OddDNS; aufgegebenes Projekt in2012.

Siehe auch

Zum Thema passende Artikel

Externe Links

- Root Server Technical Operations Association

- „ Beratender Ausschuss für das DNS-Root-Server-System “ ( Archiv • Wikiwix • Archive.is • Google • Was ist zu tun? ) (Zugriff am 8. April 2013 )

- Scheinabfragen, die auf den Root-Servern empfangen wurden

Anmerkungen und Referenzen

Anmerkungen

- 128.9.0.107 vorher29. Januar 2004(de) " Neue IPv4-Adresse für b.root-servers.net " (abgerufen am 28. Juni 2018 ) . Dann 192.228.79.201 bis 10. August 2017 (de) " B-Root-IPv4-Adresse neu nummeriert " (Zugriff auf den 13. März 2019 )

- 128.8.10.90 vorher3. Januar 2013(de) „D-Root ändert seine IPv4-Adresse am 3. Januar 2013“ (Version vom 3. Februar 2014 im Internetarchiv ) .

- Im Gegensatz zu anderen Root-Autoren reagiert „G Root“ nicht auf Pings .

- 128.63.2.53 vorher1 st Dezember 2015(de) " [DNSOP] Vorankündigung - Änderung der H-Root-Adresse am 1. Dezember 2015 " ,31. August 2015(Zugriff auf den 28. Juni 2018 ) .

- 198.41.0.10 vorherNovember 2002.

- 198.32.64.12 vorher1 st November 2007(de) " Hinweis -" L Root "ändert die IP-Adresse am 1. November " ,24. Oktober 2007(Zugriff auf den 28. Juni 2018 ) .

Verweise

- (in) Duane Wessels und Marina Fomenkov, " Wow, das sind viele Pakete " [PDF] auf Measurement-factory.com ,2003(Zugriff auf den 29. Juni 2018 ) .

- (in) Antrag auf Kommentare n o 4697 .

- (en) Daniel Karrenberg, „ Häufig gestellte Fragen zu DNS-Stammnamenservern “ , in der Internet Society ,September 2007(Zugriff auf den 29. Juni 2018 ) .

- (in) " inaddr.arpa Transition " auf ICANN (abgerufen am 29. Juni 2018 ) .

- (in) " VHCRs FAQ " auf ICANN (abgerufen am 28. Juni 2018 ) .

- (in) " IANA - Root Server " auf IANA (abgerufen am 29. Juni 2018 ) .

- (in) " root-servers.org "

- (in) Kim Davies, " Es gibt keine 13 Root-Server " auf IANA ,15. November 2007(Zugriff auf den 29. Juni 2018 ) .

- AS- und IPv4 / v6-Adresse von root-servers.org, besucht am 22. August 2018.

- (in) " Funktionsweise von Verisign für Internet-Root-Server - Verisign " auf root-servers.org (abgerufen am 28. Juni 2018 ) .

- (in) " B Root " auf root-servers.org (abgerufen am 28. Juni 2018 ) .

- (in) " Root Server Technical Operations Assn " auf root-servers.org (abgerufen am 28. Juni 2018 ) .

- (in) " C-Root Homepage " auf root-servers.org (abgerufen am 28. Juni 2018 ) .

- (in) " C Root YAML " [yml] (abgerufen am 28. Juni 2018 ) .

- (in) " D-Root home " auf root-servers.org (abgerufen am 28. Juni 2018 ) .

- (in) " D Root YAML " [yml] (abgerufen am 28. Juni 2018 ) .

- (in) " E.root-servers.net " auf root-servers.org (abgerufen am 28. Juni 2018 ) .

- (in) " F Root - Internet Systems Consortium " auf root-server.org (abgerufen am 22. August 2018 ) .

- (in) " F Root YAML " [yml] (abgerufen am 28. Juni 2018 ) .

- (in) " DISA-G-Root " auf DISA (abgerufen am 28. Juni 2018 ) .

- (in) " H.ROOT-SERVERS.NET STATISTICS " auf root-servers.org (abgerufen am 28. Juni 2018 ) .

- (in) " H Root YAML " [yml] (abgerufen am 28. Juni 2018 ) .

- (in) " i.root-servers.net - Netnod " auf Netnod (in) (abgerufen am 28. Juni 2018 ) .

- (in) " I Root YAML " [yml] (abgerufen am 28. Juni 2018 ) .

- (in) " Verlauf und Fakten zu J-Root Server - Verisign " auf root-servers.org (abgerufen am 28. Juni 2018 ) .

- (in) " J Root YAML " (abgerufen am 28. Juni 2018 ) .

- (in) " K-root - Réseaux IP Européens Netzwerkkoordinierungszentrum " auf RIPE NCC (abgerufen am 28. Juni 2018 ) .

- (in) " K Root YAML " (abgerufen am 28. Juni 2018 ) .

- (in) " ICANN Managed Root Server - DNS ICANN Engineering " auf ICANN (abgerufen am 28. Juni 2018 ) .

- (in) " The Root YAML " (abgerufen am 28. Juni 2018 ) .

- (in) " M-Root DNS Server " auf root-servers.org (abgerufen am 28. Juni 2018 ) .

- (in) " M Root YAML " (abgerufen am 28. Juni 2018 ) .

- (in) Antrag auf Kommentare n o 1035 .

- ftp://rs.internic.net/domain/

- (in) Antrag auf Kommentare n o 2671 .

- vgl. ISOC, die Zeit für TLD- Delegationen beträgt zwei Tage.

- (in) " Nameserver DoS - Angriff Oktober 2002 " auf dem Zentrum für Angewandte Internet Data Analysis ,2002(Zugriff auf den 28. Juni 2018 ) .

- (in) Paul Vixie , " Ereignisse vom 21. Oktober 2002 » [txt] , auf root-servers.org ,24. November 2002(Zugriff auf den 28. Juni 2018 ) .

- (in) " Factsheet - Root-Server-Angriff ist der 6. Februar 2007 " [PDF] auf ICANN ,1 st März 2007(Zugriff auf den 28. Juni 2018 ) .

- (in) John Kristoff, " Februar 2007 6/7 DNS Attack Recap » [PDF] auf dns-oarc.net ,2007(Zugriff auf den 28. Juni 2018 ) .

- „Ein DDoS-Angriff zielte auf die Wurzeln des Internets ab“, Émilie Dubois, linformatique.org , 10. Dezember 2015 (abgerufen am 12. Dezember 2015).

- "Telegramme: TV5-Monde geschützt durch Airbus DS, Internet unter der Kontrolle von DDoS, Valls ist nicht gegen öffentliche WiFi, Orange Luxembourg und Mobistar Interconnect" , silicon.fr, 9. Dezember 2015 (konsultiert am 12. Dezember 2015).

- (in) " Ereignisse vom 30.11.2015 " , http://root-servers.org , 4. Dezember 2015 (abgerufen am 12. Dezember 2015).

- „DDoS-Angriff bringt drei DNS-Root-Server offline“, Pieterjan Van Leemputten, levif .be , 9. Dezember 2015 (abgerufen am 12. Dezember 2015).

- " Index of / Domain " auf internic.net (Zugriff auf 1 st April 2021 ) .

- ISC lobt den bedeutenden Fortschritt bei der Sicherung des Domain Name Systems , ISC, 15. Juli 2010

- " Erfolgreiche Wette für den ersten Rollover des KSK " auf www.icann.org (abgerufen am 22. Oktober 2018 )

- (in) Antrag auf Kommentare n o 2826 .

- (in) " Beehive Codons " (abgerufen am 28. Juni 2018 ) .

- (in) " Das GNU-Namenssystem " (abgerufen am 27. Juni 2018 ) .

- (in) " GitHub - mwarning / KadNode: P2P-DNS ist mit der Unterstützung von Key- und PKI-Kryptoschlüsseln zufrieden. DynDNS-Alternative “ auf GitHub (abgerufen am 28. Juni 2018 ) .

- (in) "DNS Namecoin - DotBIT Project" (Version vom 16. Dezember 2013 im Internetarchiv )

- Vincent Hermann, " ODDNS will dem klassischen DNS und seiner möglichen Zensur ein Ende setzen " , auf Next INpact ,6. April 2012(abgerufen am 27. Juni 2018 ) .

- (in) Christian Grothoff, " Wie ist GNS im Vergleich zu ODDNS? » , Auf gnunet.org ,2012(abgerufen am 27. Juni 2018 ) .